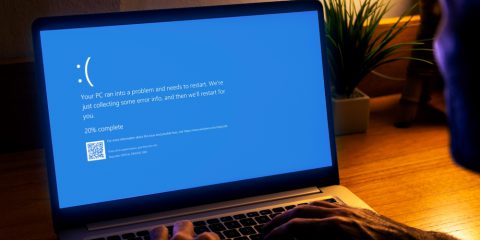

Era venerdì 19 luglio 2024, quando si è verificato un grosso “blackout” a livello mondiale sui sistemi di Microsoft, generato da un malfunzionamento del software di cybersicurezza “Crowdstrike” (letteralmente “sciopero della folla”). Si tratta di un software nelle mani del colosso texano CrowdStrike Holdings Inc., di cui parecchie aziende private e molte pubbliche amministrazioni in tutto il mondo sono dotate.

Stando ai fatti anche di cronaca, e al comunicato ufficiale di Crowdstrike che narra cosa è successo (al quale è seguito subito dopo quello di Microsoft), si è trattato sostanzialmente di un “errore di configurazione” che ha causato un aggiornamento non corretto. Il tutto, come ricorderemo, ha provocato (inevitabili?) interruzioni di servizi (di banche, aeroporti, trasporti ferroviari, ecc.) a livello internazionale.

La sensazione è stata quella di un universo mondo in down. Un episodio del genere – come sostenuto sin dall’inizio provocando un certo disappunto da parte di molti esperti di cybersecurity – non può che essere (qualificato come) un data breach. D’altra parte, è tipicamente una violazione di dati – secondo la definizione del GDPR – qualsiasi “violazione di sicurezza che comporta accidentalmente o in modo illecito la distruzione, la perdita, la modifica, la divulgazione non autorizzata o l’accesso ai dati personali trasmessi, conservati o comunque trattati”. Non solo, anche la indisponibilità momentanea di accesso a dati (personali), come quella avvenuta in questo caso, e nella fattispecie causata da un malfunzionamento del sistema, vieppiù su larga scala, qualifica senza ombra di dubbio l’evento come un data breach, e pure grave.

Tant’è che la nostra stessa Autorità garante privacy qualche giorno dopo, in data 23 luglio, ha reso noto di aver avviato accertamenti sugli effetti del blocco informatico in questione. Ciò anche a fronte delle non poche notifiche di data breach ricevute. Di qui, ha voluto, e secondo noi doverosamente, avviare “accertamenti sulle conseguenze che il recente blackout dei sistemi informatici di Microsoft potrebbe aver prodotto sui dati personali degli utenti, in particolare nell’utilizzo dei servizi pubblici”.

Il fatto che si tratti evidentemente di una violazione di dati personali secondo il Gdpr impone l’attivazione di una serie di azioni, tra cui quelle di comunicazione da parte dei tantissimi titolari coinvolti (PA, aziende, professionisti) al fine di garantire trasparenza informativa verso le Autorità e gli interessati coinvolti (ex artt. 33 e 34 GDPR). E spetterà ai tanti titolari, speriamo con la doverosa, trasparente e proattiva cooperazione dei colossi Crowstrike e Microsoft coinvolti nell’episodio, verificare quanto successo, definendone ruoli e responsabilità in una completa mappatura e analisi del rischio, al fine di evitare che si possa ripetere in futuro questo incredibile effetto domino su scala internazionale.

In definitiva, cosa possiamo imparare da questo episodio? Che la resilienza operativa è un tema fondamentale che deve riguardare tutti, anche i big player. Di più, l’innovazione perchè sia davvero innovativa non deve limitarsi a cavalcare temi di ultima frontiera, ma anche attuarli in sicurezza, senza negarne limiti e fragilità. Ancora una volta, quindi, si tratta di porre in essere azioni bilanciate da accurate valutazioni dei rischi. Di certo, non è più tanto tollerabile che i colossi del web abbiano un potere tanto grande quanto paurosamente devastante al punto tale che, se “qualcosa va storto”, il mondo si possa addirittura fermare.

Riflettiamoci su.

Quanto successo impone, da ultimo, qualche ulteriore riflessione sulla catena di fornitura (cd. supply chain) tanto in voga di questi tempi. Non è possibile, infatti, che nel 2024, con un Regolamento appena approvato sui sistemi di intelligenza artificiale – AI Act/ Reg. UE 2024/1689, si assista inermi a un down mondiale generato sostanzialmente da un non ben calibrato aggiornamento di un software; e tutto ciò risulta essere il riflesso di una complicata (a volte inestricabile e devastante) catena di fornitura che si dipana a livello mondiale per garantire il semplice funzionamento delle app di cui disponiamo.

Eppure, le normative non mancano per provare a gestire questa complessità, minimizzandone i rischi e contemporaneamente arginare lo strapotere delle big tech. Anche la recente legge 90/2024 in materia di cybersicurezza a livello nazionale, e la direttiva UE NIS2 che entro breve (ottobre 2024) verrà recepita in Italia, servono a questo, stante il virtuoso obiettivo di strutturare un sistema di difesa cybersecurity centralizzato.

Ma si tratta di un lavoro prima di tutto di consapevolezze, ancora troppo esigue e appannaggio di pochi. E senza cavalcare sterili contrapposizioni tra privacy e security.

A ognuno il suo.